۱٫ مقدمه

پردازش ابری به نرمافزارهای اینترنتی به صورت سرویس و سختافزارهای و سرور هایی که در مراکز داده (دیتا سنتر) آن نرمافزارها را اجرا مینمایند، اشاره دارد. سختافزار دیتا سنتر و نرمافزار را ابر مینامیم. پردازش ابری یک مفهوم نسبتا جدیدی در عرصه ی فناوری اطلاعات است و در حال گسترش میباشد. ابر در حال نفوذ به تکنولوژی شبیه سازی است. اصل پردازش ابری بر مبنای جدا سازی منظقی بین گرهها است که هر گره به صورت یک ماشین فیزیکی خواهد بود. بر خلاف پردازش شبکه ای (Grid Computing) که چند کامپیوتر را به هم متصل میکند تا بتواند یک کامپیوتر بزرگ را برای استفاده در پردازشهای حجیم دادهها شبیه سازی کند، در پردازش ابری تکنولوژی شبیه سازی این امکان را میدهد که هر گره به صورت یک ماشین فیزیکی مستقل به کاربر اجازه بدهد تا نرمافزار و سیستم عامل مورد نظر خودش را در آن اجرا کند و برای هر گره سرویسهای دلخواه اش را تنظیم نماید.

ایده ی پردازش ابری همان تکامل یافته ی پردازش موازی، پردازش توزیع شده و پردازش شبکه ای است. شباهت مختصری بین اینها وجود دارد. پردازش ابری یک پدیده ی نوظهور در علم کامپیوتر است و دلیل این نامگذاری آن است که دادهها و برنامهها در میان ابری از سرورهای وب قرار گرفته اند. سادهتر بگوییم، پردازش ابری یعنی استفاده ی اشتراکی از از برنامهها و منابع یک محیط شبکه برای انجام یک کار بدون این که مالکیت و مدیریت منابع شبکه و برنامهها برای ما مهم باشد. در پردازش ابری منابع کامپیوترها برای انجام یک کار استفاده میشوند و دادههای مربوط به پردازش در هیچ کدام از کامپیوترهای شخصی ذخیره نمیشوند، بلکه در جای دیگری ذخیره میشوند تا در زمان و مکان دیگری قابل دسترسی باشند.

۲٫ مقایسه ی تکنولوژیها مرتبط

۲٫۱٫ پردازش شبکه ای (Grid Computing)

نوعی ترکیب از پردازش موازی و پردازش توزیع شده که یک سوپر کامپیوتر مجازی، تعدادی کامپیوتر شبکه شده و آزاد به صورت هماهنگ یک پردازش خیلی حجیم را انجام میدهند.

۲٫۲٫ پردازش همگانی (Utility Computing)

مجموعه ای از منابع محاسباتی مانند محاسبه و ذخیره سازی دادهها به صورت خدمات اندازه گیری در مقیاس عمومیمیباشد. به عنوان مثال میتوانیم به اندازه گیری و ثبت قبض آب و برق و گاز اشاره نماییم.

۲٫۳٫ پردازش خودمختار (Autonomic Computing)

کامپیوترهای با قابلیت کار به صورت خودگردان

۳٫ مکانیسم اصلی

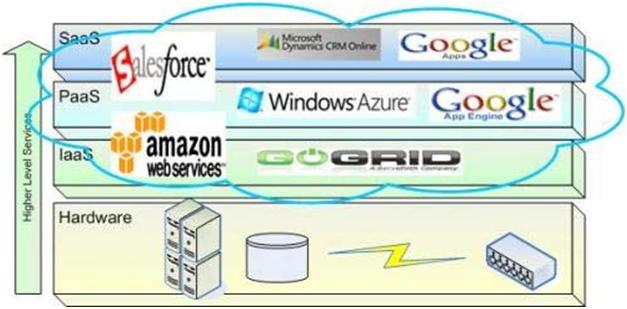

پردازش ابری در واقع استفاده از فناوری اطلاعات به صورت یک سرویس است. این شامل

- زیر ساخت (Infrastructure as a Service = IaaS)،

- پلتفرم (Platform as a Service = PaaS)،

- سختافزار (Hardware as a Service = HaaS)

- و نرمافزار (Software as a service = SaaS)

میشود. یعنی همه ی اینها به صورت سرویس کار میکنند. این میتواند استفاده از یک یا چند سرور و اجرای یک نرمافزار مدل سازی ژئوفیزیک باشد که در هر جا قابل دسترس باشد. میتواند استفاده ی اجاره ای از یک سرور مجازی باشد که یک برنامه در آن اجرا کنیم، در صورت لزوم خاموش و روشن کنیم، یا برای شبیه سازی یک بار اضافی ناگهانی آن را به طور کامل کپی کنیم. کاربردی دیگر میتواند ذخیره سازی و ایمن سازی مقدار زیادی دادهها باشد که فقط برای کاربران و برنامههای مشخصی قابل دسترس باشد. در عین حال سازنده ی سیستم ابری میتواند این امکان را برای آن قرار دهد که در واکنش به تغییر بار پردازشی، مقیاس آن را به طور خودکار بزرگتر یا کوچکتر کند.میتواند یک ابر ذخیره سازی برای دادههای برنامه ها، تجاری و شخصی باشد. و مثال آخر که میتواند یک مشت وب سرویس باشد برای جمع و جور کردن تصاویر، نقشهها و اطلاعات جی پی اس برای ایجاد یک سر صفحه در مرورگر یک کاربری در گوشه ای از دنیا.

در سیستم پردازش ابری به میزان قابل توجهی جا به جایی بار پردازش وجود دارد. کامپیوترهای محلی نیازی به اجرای برنامهها ندارند و در عوض شبکه ی کامپیوترها – که ابر را تشکیل داده اند – این کار را انجام میدهد. در این حالت تقاضا برای سختافزار و نرمافزار از طرف کاربر کاهش مییابد و در واقع این به ابر واگذار میشود. تنها کاری که کامپیوترهای محلی انجام میدهند، یک نرمافزار واسط است که با پردازش مورد نظر ارتباط برقرار کند و آن را انجام دهد. امروزه یک مرورگر وب مانند اینترنت اکسپلورر یا فایرفاکس به عنوان نرمافزار واسط در پردازش ابری استفاده میگردد.

در واقع کاربران اینترنت یک شکلی از پردازش ابری هستند که اگر یک اشتراک ایمیل از یاهو، هات میل، میل یا جی میل داشته باشند، پردازش ابری را تجربه کرده اند. به جای اجرای یک برنامه ی ایمیل روی کامپیوتر محلی، آنها از راه دور به اشتراک ایمیل وب متصل میشوند. نرمافزار و فضای ذخیره سازی ایمیل روی کامپیوتر محلی نیست بلکه داخل ابر کامپیوتری سرویس ایمیل (ایمیل سرور) قرار دارد.

۴٫ ویژگیهای کلیدی پردازش ابری

در حال حاضر یک تعریف، مشخصات یا استاندارد خاصی برای پردازش ابری وجود ندارد و زمان لازم است که به تدریج و با اجرای نمونههای متعدد بتوان ویپگی هایی برای آن تعریف نمود. طبق کارهای انجام شده در زمینه ی ارایه ی سرویسها و طراحی پروژهها دو تکنولوژی زیر نقش اساسی را در تحول پردازش ابری خواهند داشت:

۴٫۱٫ تکنولوژی مجازی سازی (Virtualization)

به کمک این تکنولوژی از سیستم عامل، میان افزار یا نرمافزار واسط (middle ware) و برنامه ی کاربردی یک کپی عینی میگیریم و به صورت پیش ساخته (فست فود) در یک کامپیوتر فیزیکی یا بخضی از یک سرور قرار میدهیم. در عین حال امکان استفاده ی چند باره از یک مجوز استفاده سیستم عامل، میان افزار و برنامه ی کاربردی به هنگام استفاده از آن به صورت پردازش ابری خواهد بود. یعنی یک بار پول خرید نرمافزار را میدهیم و در ماشین مجازی چند بار از آن استفاده میکنیم. (البته به شرطی که فردا برای این هم دبه در نیاورند! مترجم)

۴٫۲٫ معماری مبتنی بر سرویس (Service‐Oriented Architecture (SOA) )

معماری مبتنی بر سرویس در واقع یک مجموعه ای از سرویسها است که با یکدیگر ارتباط برقرار میکنند. حین این ارتباط ممکن است داده هایی را بین یکدیگر پاس کاری کنند و همچنین ترکیب دو یا چند سرویس با هم یک کار انجام دهد. در این جا چند مفهوم اتصال بین سرویسها مورد نیاز است. بر خلاف دهههای گذشته که نرمافزارها قائم به خود و انفرادی بودند، در حال حاضر روند تکامل نرمافزارها به سوی معماری مبتنی بر سرویس میرود. رشد انفجاری تکنولوپیهای اینترنت و تعداد کاربران آن موجب شده که فروش نرمافزار جای خودش را به اجاره ی نرمافزار بدهد. کمپانیهای بزرگی مانند میکروسافت، گوگل، سان و حتی آمازون به این سمت میروند که بخ جای فروش مستقیم نرمافزار به کاربر خدمات نرمافزاری را به وی ارایه دهند. معماری مبتنی بر سرویس معماری نرمافزار یا سیستمیاست که امکاناتی چون کامپوننت ها، استفاده ی مجدد، توسعه پذیری و راحتی را در اختیار ما قرار میدهد. این ویژگیها برای کمپانی هایی که به دنبال کاهش هزینه هستند و به جای فروش به اجاره ی سرویسهای نرمافزار تأکید دارند، الزامیاست.

شکل ۱: سرویس هایی که در محیط پردازش ابری در دسترس هستند

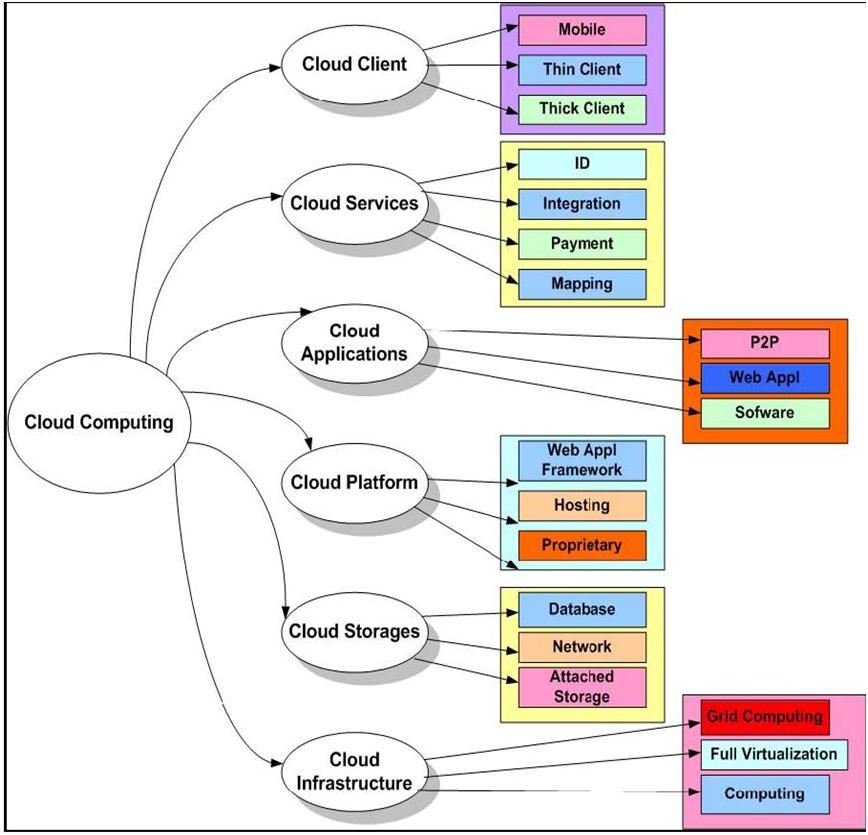

۵٫ معماری لایههای پردازش ابری

پردازش ابری میتواند در هر کدام از لایههای سنتی سختافزار و نرمافزار دیده شود. اغلب ارایه دهنده گان سرویسهای پردازش ابری سرویس هایی را میدهند که در چند لایه ی معماری سیستم رده بندی شوند و گاهی اوقات روشهای مشخص پردازش ابری مانند سرویس زیر ساختی (IaaS) ، پلاتفرمی(PaaS) و نرمافزاری (SaaS) ارایه میدهند.

شکل ۲: معماری لایههای پردازش ابری

۵٫۱٫ سرویس نرمافزاری (SaaS)

سرویس نرمافزاری یک برنامه ی کاربردی کامل است که به درخواست کاربر ارایه میشود. یک پردازش منفرد از یک نرمافزار در محیط ابر اجرا میشود و به چندین کاربر نهایی، یا سازمانهای مشتری سرویس میدهد. مثالهای خوبی از این شیوه را میتوانید در salesforce.com، Gmail، Google Calendar، Payroll، HR، CRM، Sugram CRM، IBM Lotus Live میتوانید ببینید که مثالهای دیگری در سرویسهای ایمیل یا واژه پردازهای آنلاین وجود دارند.

کمپانیهای زیر اختصاصا برای تجارت SaaS تأسیس شده اند که در قبال ثبت نام کاربران خود مبلغی را به عنوان شارژ دریافت میکنند و نرمافزارهای آنها در سرورهای مرکزی شان نصب شده است و کاربران از طریق اینترنت به برنامه دسترسی پیدا میکنند.

۵٫۱٫۱٫ Salesforce.com

۵٫۱٫۲٫ Google

۵٫۱٫۳٫ NetSuite

۵٫۱٫۴٫ Taleo

۵٫۱٫۵٫ Concur Technologies

۵٫۲٫ سرویس پلتفرمی(PaaS)

این سرویس یک لایه ی نرمافزاری را به صورت بسته ارایه میدهد که میتوان از آن برای تولید سرویسهای سطح بالاتر استفاده نمود. سرویس پلتفرمیشامل میان افزار، امکانات تجمیع (Integration)، تبادل پیغام (Messaging)، اطلاعات (Information) و تنظیم اتصال (Connectivity setup) میباشد. یک مثال خوب میتواند موتور تولید نرمافزار Google Apps باشد که امکان اجرای برنامههای کاربردی توسط زیر ساخت گوگل را فراهم میآورد. سرویسهای پلتفرمیمانند این میتوانند امکانات پایه ای قدرتمندی را برای توسعه ی نرمافزارهای کاربردی در اختیار ما قرار بدهند و صد البته این امکاناتی که در اختیار توسعه دهنده قرار میگیرد توسط سرویس دهنده میتواند محدود گردد یعنی مثلا برناه ای که با موتور Google Apps تولید کنیم افسارش در نهایت دست گوگل است و ما نمیتوانیم امکاناتی فراتر از آن چه گوگل در این موتور (بسته) قرار داده است در دسترس کاربر نهایی قرار دهیم. کمپانیهای زیر پلتفرم هایی را توسعه داده اند که به کاربر نهایی امکان میدهد برنامهها را از طریق سرورهای مرکزی توسط اینترنت اجرا کنند. جلوی نام هر کمپانی نام پلاتفرم آن نیز نوشته شده است.

۵٫۲٫۱٫ Google ‐ Apps Engine

۵٫۲٫۲٫ Amazon.com ‐ EC2 and S3

۵٫۲٫۳٫ Microsoft ‐ Windows Live

۵٫۲٫۴٫ Terremark Worldwide ‐ The Enterprise Cloud

۵٫۲٫۵٫ Salesforce.com ‐ Force.com

۵٫۲٫۶٫ NetSuite ‐ Suiteflex

۵٫۲٫۷٫ Mosso ‐ Mosso, a division of Rackspace

۵٫۲٫۸٫ Metrisoft ‐ Metrisoft SaaS Platform

۵٫۳٫ سرویس زیر ساختی (IaaS)

سرویس زیر ساختی امکانات ذخیره سازی و پردازشی را به صورت سرویسهای استاندارد در شبکه به ما میدهد. سرور ها، سیستمهای ذخیره سازی، سوئیچ ها، روترها و سیستمهای دیگر به صورت مجموعه ای، پردازشهای متنوعی از کامپوننت گرفته تا یک برنامه ی کاربردی محاسبات پیچیده را مدیریت میکنند. مثالهای این نوع سرویسها شامل IBM Blue haouse، VMWare، Amazon EC2، Microsoft Azure Platform، Sun Parascale و … هستند. در زیر نامهای دیگری را میبینید:

۵٫۳٫۱٫ Google ‐ Managed hosting, development environment

۵٫۳٫۲٫ International Business Machines (IBM) ‐ Managed hosting

۵٫۳٫۳٫ SAVVIS ‐ Managed hosting

۵٫۳٫۴٫ Terremark Worldwide ‐ Managed hosting

۵٫۳٫۵٫ Amazon.com ‐ Cloud storage

۶٫ مرزبندی بین حالتهای پردازش ابری

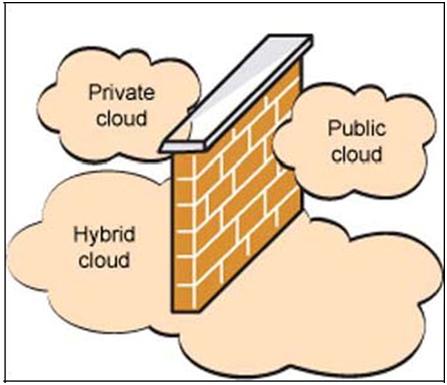

مرز بندی بین پردازشهای ابری به ۳ دسته منتهی میشود. ابر عمومی، خصوصی و مرکب یا هیبریدی. (شکل ۳)

شکل ۳: مرز بندی حالتهای پردازش ابری

۶٫۱٫ ابر عمومی

حالت باز برای دسترسی عموم. حفاظت شده توسط فایروال و کاملا توسط کمپانی ارایه دهنده میزبانی و مدیریت میشود. کاربران شخصی، شرکتها و … میتوانند به آن دسترسی پیدا کنند. Amazon’s Web Services و Google App engine مثالهای خوبی برای این حالت هستند.

۶٫۲٫ ابر خصوصی

در محدوده ی (فایروال) یک سازمان کار میکند و تمامیامکانات حالت عمومیرا دارد با یک تفاوت عمده. تفاوت این است که سازمان یا شرکت استفاده کننده خودش آن را مدیریت و منابع مورد استفاده را کنترل مینماید. از آن جا که به صورت داخلی استفاده میشود امنیت بیشتری دارد. در مقایسه با حالت عمومینیاز به سرمایه گذاری سختافزار و همچنین استخدام نیروی متخصص در داخل سازمان دارد و در نتیجه هزینه ی بیشتری نسبت به حالت عمومیخواهد داشت.

۶٫۳٫ ابر هیبریدی

به صورت ترکیبی از حالت عمومیو خصوصی است ولی همچنان فایروال را برای تفکیک دو فضا استفاده مینماید.

۷٫ مسائل امنیتی پردازش ابری

کمپانیهای زیادس هستند که سرویسهای پردازش ابری را ارایه میدهند. پردازش ابری این امکان را به کاربران و توسعه دهنده گان میدهد که بدون درگیر شدن با با دانش فنی یا کنترل زیر ساخت تکنولوپی مورد نیاز شان از این سرویسها استفاده نمایند. ولی از طرف دیگر روز به روز اطلاعات بیشتری از اشخاص و شرکتها در داخل ابرها ذخیره میشود که این خود یک چالش امنیت دادهها را پیش روی کاربران قرار میدهد. سازمان هایی مانند آپانس امنیت شبکه و اطلاعات اروپا (ENISA)، اتحادیه امنیت پردازش ابری (CSA)، انجمن نظارت و کنترل سیستمهای اطلاعاتی (ISACA) از جمله سازمان هایی هستند که آینده ی امنیت پردازش ابری را شکل میدهند.

اتحادیه امنیت پردازش ابری یک سند مهم به عنوان «خطرات عمده ی پردازش ابری نگارش ۱٫۰» (Top Threats to Cloud Computing V1.0) را منتشر کرده است. تا زمانی که ایمنی محیطهای پردازش ابری قابل اطمینان نیست سازمان هایی مانند CSA برای تدوین استانداردهای امنیتی، روشهای بهینه و بررسی خطرات عمده ی پردازش ابری فعال خواهند بود. طبق گزارش سال ۲۰۱۰ این اتحادیه، ۷ خطر عمده ی امنیتی برای پردازش ابری وجود دارد:

۷٫۱٫ سؤ استفاده از پردازش ابری: راحتی ثبت نام برای سرویسهای زیر ساختی IaaS و امکان کار کردن با نام مستعار باعث میشود که افراد سؤ استفاده گر انگیزه ی خوبی برای جرایم سایبری داشته باشند. این سرویسها به راحتی امکان کلاهبرداری، دانلود کدهای مخرب (Exploits)، تروجانها و … را فراهم میکنند. راههای زیادی برای سؤ استفاده از این ابرها وجود دارد که از جمله ی آنها میتوان به مراکز حملات دینامیکی از طریق وب، حملات CAPTCHA، شکسستن قفلها و کلمات رمز اشاره نمود.

۷٫۲٫

واسط (API)های نا امن برنامه نویسی: از آن جا که واسطهای نرمافزاری و برنامه نویسی (API) توسط کاربران برای ارتباط با سرویسهای ابری استفاده میشوند باید دارای ایمنی کامل در مکانیزم شناسایی کاربر، کنترل دسترسی، رمز نگاری و نظارت بر فعالیتها به ویژه زمانی که نرمافزار دیگری از روی آنها ساخته میشود، باشند. کلید اصلی حل این مشکل آنالیز کامل و دقیق واسطهای نرمافزاری و کیفیت پیاده سازی مکانیزمهای امنیتی طی فرایند تولید آنها است.

۷٫۳٫

کارکنان نامطئن: مسأله ی کارکنان نامطئن یکی از موارد مهمیاست که هنوز سرویس دهنده گان نتوانسته اند برای آن پاسخی پیدا کنند که چگونه این افراد استخدام میشوند، مجوز دسترسی به اطلاعات مشتریان را به دست میآورند یا چه نظارتی بر آنان صورت میگیرد. در این مورد شفاف سازی برای یک سرویس دهنده بسیار حیاتی است و به علاوه باید مسؤولیت پذیری همراه با شجاعت نیز وجود داشته باشد تا موراد خرابکاری را به کاربران خود اعلام کنند.

۷٫۴٫

نتایج استفاده ی مشترک از تکنولوژی: استفاده ی مشترک از زیرساختها یکی از راههای ادامه ی حیات سرویسهای IaaS است. متأسفانه موارد زیادی پیش میآید که کامپوننتهای استفاده شده در یک زیرساخت دقیقا برای مورد استفاده ی فعلی اش طراحی نشده اند. برای اطمینان از این که هیچ تداخلی بین کاربران ایجاد نمیشود نظارت و جداسازی دقیق الزامیاست و نباید صرفا به اسکن و ترمیم نقاط آسیب پذیری بسنده کرد.

۷٫۵٫ از بین رفتن یا لو رفتن داده ها: این یکی از نگرانیهای عمده ی شرکتهای تجاری است. چرا که فقط باعث ضربه ی حیثیتی به آنها نخواهد شد بلکه قانون آنها را به چنین امنیتی ملزم میکند. کار هایی که برای پیشگیری از چنین حوادثی باید انجام شود عبارت اند از استفاده ی مستمر از رمز نگاری، کیفیت مدیریت بحران در خصوص پشتیبان گیری از دادهها و عملیات تمرینی و مانور برای بازیابی داده ها.

۷٫۶٫ سرقت اطلاعات یا سرویسهای کاربران: مهاجم میتواند اطلاعات را به دست آورد، آنها را تغییر دهد، تراکنشها را لغو کند یا کاربران را به سایتها و آدرسهای تقلبی هدایت کند. با تکنولوژیهای امروزی در شبکهها این کار به راحتی از طریق ایجاد سایتهای به ظاهر معتبر برای سرقت دادهها یا از طریق مهندسی اجتماعی انجام پذیر است. تکنیکهای قوی شناسایی کاربر، سیاستهای امنیتی و نظارت دائم باید از بروز چنین حوادثی پیشگیری کنند.

۷٫۷٫ خطرات ناشناخته:

امنیت همیشه باید در رأس اولویتهای یک سرویس دهنده باشد. به روز رسانی کد ها، مانورهای امنیتی، آسیب پذیری ها، تست نفوذ پذیری سیستم همه و همه باید در نظر گرفته شوند. هیچ گاه نباید به حداقلها در مسأله ی امنیت اکتفا کرد و همواره باید آمادگی را برای موارد ناشناخته و جدید امنیتی حفظ کرد.

۸٫ مزایا و معایب

پردازش ابری مزایای زیادی برای اینترنت بازها دارد. از جمله دسترسی به نرمافزارهای متنوع، دسترسی به توان پردازشی بالا، فضای ذخیره سازی نامحدود و امکان پردازش و اشتراک آسان اطلاعات. همه ی اینها از طریق مرورگر شما و هر زمان که به اینترنت وصل باشید در اختیار تان خواهد بود. امنیت زیر ساختها به هنگام انتشار یک نرمافزار جدید و مقیاس پذیری و خطر مالی ناشی از خریداری یک زیر ساخت خیلی بزرگ یا خیلی کوچک بر عهده ی سرویس دهنده گان پردازش ابری است. دیگر مشکلی بابت سختافزار برای شرکتها وجود ندارد. پیش از این شرکتها مجبور بودند هزینههای هنگفتی را بابت سرورهای پر قدرت بپردازند بدون این که از قبل بدانند چه میزان فضای ذخیره سازی یا توان پردازشی را نیاز دارند. لیکن در حال حاضر با خرید فضا از کمپانی هایی مانند آمازون در هزینه صرفه جویی میکنند و به مقدار نیاز شان فضا میخرند. در پردازش ابری نیازی نیست که کاربران سرور را ارتقا دهند، سرور جدید بخرند، فضای ذخیره سازی را ارتقا دهند و هزینههای جانبی را به عهده بگیرند. دسترسی به اینترنت هم که روز به روز ارزانتر میشود.

با وجود این مزایا، پردازش ابری معایبی هم دارد. کاربران باید مقررات و محدودیتهای استفاده از سرویسها را – که توسط سرویس دهنده تعیین میشود – رعایت نمایند و پیش از ثبت نام آنها را به دقت مطالعه کنند. ممکن است که حریم خصوصی کاربر و اطلاعات و منابع محرمانه ی او به مخاطره بیفتد. مسأله ی دیگر ارتباط بین کلاینت و سرور است. وابستگی به اینترنت بسیار بالا است. اتصال اینترنت همیشه قابل اطمینان و پایدار نیست و از همه جا قابل دسترس نیست. مسأله ی مهم دیگر امنیت است به ویژه زمانی که ذخیره سازی اطلاعات مطرح باشد. چطور دادههای شما ایمن باشند وقتی که روی کامپیوتر خود تان ذخیره نشده اند؟ فقط و فقط یک محل برای ذخیره سازی دادهها امنیت کامل دارد و آن هم فضای ذخیره سازی اختصاصی شما در کامپیوتر خودتان همراه با پشتیبان گیری درست میباشد.

۹٫ نتیجه گیری

ایجاد یک پلتفرم پردازش ابری تا زمانی که حداقل یکی از منابع آن اشتراکی باشد آسان است. هر چند ایجاد یک معماری پردازش ابری مقیاس پذیر، قایل استفاده ی مجدد و مجتمع برای اشتراک تمامیانواع منابع هنوز با موانعی رو در رو است. مهم نیست که شما چه میخواهید. پردازشهای ابری در نهایت کار تان را راه میاندازند. اگر به طور کامل نتوانید از سرویس پردازش ابری استفاده کنید ولی حداقل بخشی از آن را در دست خواهید داشت. در کمترین حالت میتوانید دادههای خود را به جای هارد دیسک خودتان در سرورها ذخیره کنید.

هر چند که هنوز ما در قبال اطلاعات شخصی خود مان احتیاط میکنیم با این حال تعداد افرادی که اطلاعات شخصی شان را در سرورهای قابل دسترسی از اینترنت ذخیره میکنند روز به روز بیشتر میشود. میلیونها نفر اطلاعات شخصی شان اعم از ایمیل ها، عکسها و حتی دادههای کاری شان را در سرورهای شرکتهای ثالث مانند گوگل آپلود میکنند. یک دلیل عمده برای استفاده نکردن از برنامههای تحت وب این است که شما کنترلی روی آنها ندارید. استفاده از برنامه ی تحت وب حداقل به اندازه ی یک برنامه ی اختصاصی میتواند خطر آفرین باشد. کارهای تان را با کامپیوتر خودتان توسط برنامه ای که آزادی عمل به شما بدهد انجام دهید.

منابع:

R Maggiani. (2009). “Cloud Computing Is Changing How We Communicate”. In Proceedings of Professional Communication Conference, 2009, Waikiki, Hawaii. IPCC 2009. IEEE International

Michael Armbrust, Armando Fox, Rean Griffith, Anthony D. Joseph, Randy H. Katz, Andrew Konwinski, Gunho Lee, David A. Patterson, Ariel Rabkin, Ion Stoica and Matei Zaharia (2009). “Above the Clouds: A Berkeley View of Cloud Computing”. Retrieved 04 04, 2010, from http://www.eecs.berkeley.edu/Pubs/TechRpts/2009/EECS-2009-28.html

B Prentice. (2008). “Cloud Computing and Open Source: An Industry-Altering One-Two Punch”. Retrieved 04 04, 2010, from http://staff.ee.sun.ac.za/~hgibson/docs/ubuntu/cloud_computing_and_open_sou_159058.pdf

S Rupley. (2009). ” Top Open-source Resources for Cloud Computing”. Retrieved 01 20, 2010, from http://gigaom.com/2009/11/06/10-top-open-source-resources-for-cloud-computing/

M.-S. E Scale. (2009). “Cloud computing and collaboration”. Retrieved 04 04, 2010, from http://www.emeraldinsight.com.libproxy.utem.edu.my/Insight/viewPDF.jsp?contentType=Article&Filename=html/Output/Published/EmeraldFullTextArticle/Pdf/2390260903.pdf

Z Shuai, Z Shufen, C Xuebin, H Xiuzhen (2010), ” Cloud Computing Research and Development Trend”. In Proceeding of Second International Conference on Future Networks, 2010. ICFN ’10. Sanya, Hainan, China

L-J Zhang and Q Zhou (2009),”CCOA: Cloud Computing Open Architecture”. In Proceeding of IEEE International Conference on Web Services, 2009. ICWS 2009.

B.P Rimal and E Choi (2009), “A Conceptual Approach for Taxonomical Spectrum of Cloud Computing”. In Proceedings of the 4th International Conference on Ubiquitous Information Technologies & Applications, 2009. ICUT ’09. Fukuoka, Japan

Cloud Security Alliance CSA (2010),”Top Threats of Cloud Computing V1.0″, Retrieved 04 04, 2010, from http://www.cloudsecurityalliance.org/topthreats